En résumé :

- La technologie seule (authentification forte) est impuissante si un fraudeur vous manipule psychologiquement pour que vous validiez vous-même une opération.

- Le vrai danger n’est pas le SMS, mais l’appel téléphonique qui suit, conçu pour créer un sentiment d’urgence et de fausse confiance.

- La meilleure défense est de ne jamais, sous aucun prétexte, valider une notification « push » ou communiquer un code pendant que vous êtes au téléphone.

- Pour les opérations importantes, une clé de sécurité physique offre une protection quasi absolue contre ce type de fraude.

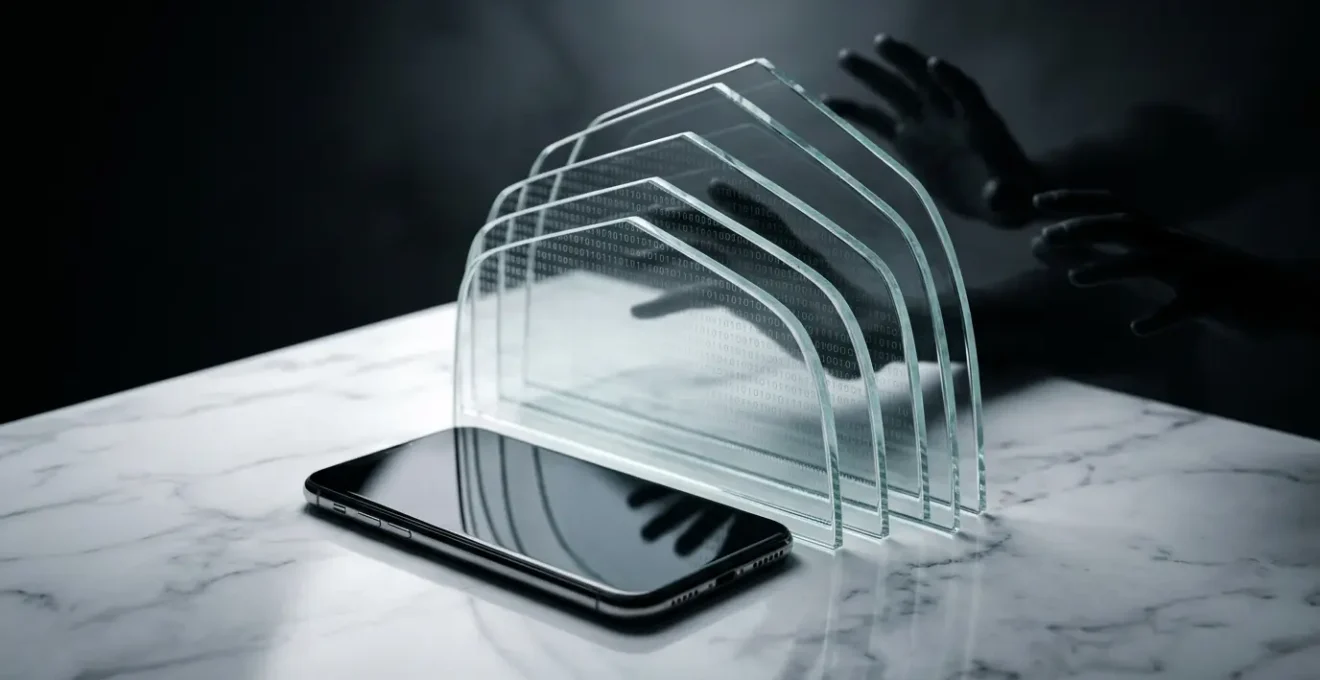

Vous recevez un SMS alarmant : une connexion suspecte à votre compte bancaire a été détectée. Votre premier réflexe, prudent, est de ne pas cliquer sur le lien. Mais quelques minutes plus tard, votre téléphone sonne. Un « conseiller » de votre banque, au ton très professionnel, vous explique la situation et vous demande de l’aider à sécuriser votre compte. Il connaît votre nom, votre agence… Il semble parfaitement légitime. C’est ici que le véritable piège se referme. Le combat pour la sécurité de votre argent ne se joue plus sur le terrain de la technologie, mais sur celui de la psychologie.

La plupart des conseils se concentrent sur la robustesse des mots de passe ou la méfiance envers les emails. Pourtant, les fraudeurs les plus redoutables ont déplacé leur champ d’action. Ils ne cherchent plus à forcer votre serrure numérique ; ils vous convainquent de leur ouvrir la porte vous-même. Leur méthode est une redoutable ingénierie de la confiance, conçue pour court-circuiter votre esprit critique grâce à la pression et à la manipulation. Face à un interlocuteur qui semble tout savoir de vous et qui dépeint un scénario catastrophe, la tentation de suivre ses « instructions de sécurité » est immense.

Cet article va au-delà des conseils habituels. Notre objectif, en tant qu’auditeurs de sécurité, n’est pas de vous donner une liste de règles à mémoriser, mais de vous équiper pour ce champ de bataille psychologique. Nous allons décortiquer le mode opératoire des fraudeurs, comprendre pourquoi les protections standards ont leurs limites, et surtout, vous donner des stratégies concrètes et des réflexes inviolables pour que vous restiez le seul et unique maître de votre compte bancaire. Vous apprendrez à reconnaître les signaux d’alerte d’une manipulation, à configurer vos outils de sécurité pour qu’ils soient de véritables remparts, et à prendre les bonnes décisions, même dans l’urgence.

Pour vous guider à travers les différentes strates de protection, cet article est structuré en plusieurs points clés. Nous aborderons les failles et les forces des systèmes actuels, les erreurs à ne jamais commettre et les outils à votre disposition pour une sécurité maximale.

Sommaire : Protéger votre banque en ligne contre la manipulation

- Pourquoi l’authentification forte (DSP2) ne suffit pas si un fraudeur vous appelle directement ?

- Comment verrouiller votre compte bancaire en ligne si vous perdez votre smartphone dans la rue ?

- Clé de sécurité physique ou validation biométrique : quelle méthode protège le mieux vos gros virements ?

- L’erreur critique de se connecter au Wi-Fi public d’une gare pour vérifier son solde bancaire

- À quelle fréquence devez-vous purger les appareils de confiance associés à votre application ?

- L’erreur fatale de valider machinalement et aveuglément une notification push d’authentification pendant que vous êtes au téléphone avec un faux conseiller bancaire très convaincant

- Comment l’authentification forte (DSP2) bloque-t-elle les hackers internationaux même s’ils connaissent déjà votre mot de passe et votre numéro de carte ?

- Coffre-fort numérique bancaire ou cloud personnel : lequel choisir pour stocker vos documents sensibles ?

Pourquoi l’authentification forte (DSP2) ne suffit pas si un fraudeur vous appelle directement ?

L’authentification forte, régie par la directive européenne DSP2, a été une avancée majeure. Elle impose de vérifier votre identité via au moins deux facteurs parmi : quelque chose que vous savez (mot de passe), quelque chose que vous possédez (téléphone), et quelque chose que vous êtes (empreinte digitale). En théorie, c’est une excellente barrière. Cependant, elle a été conçue pour contrer des attaques techniques, pas des manipulations humaines. Quand un fraudeur vous appelle, il ne cherche pas à « casser » ce système, mais à le contourner en vous utilisant comme un instrument. Son objectif est de vous faire valider vous-même, et de votre plein gré, l’opération frauduleuse.

Le mode opératoire est terriblement efficace. Le fraudeur crée une situation de stress intense (ex: « un virement de 3000€ est en cours vers l’étranger, il faut l’annuler d’urgence ! »). Il vous guide ensuite pour réaliser une « opération d’annulation » qui est, en réalité, la validation du virement qu’il a initié de son côté. La notification que vous recevez sur votre téléphone est légitime, envoyée par votre propre banque. Mais le contexte fourni par le fraudeur au téléphone en détourne complètement le sens. Vous pensez annuler une fraude, vous êtes en train de l’autoriser. Ce n’est pas une faille technique, c’est une faille humaine exploitée avec brio.

Les chiffres officiels confirment cette tendance : l’ingénierie sociale est au cœur des nouvelles menaces. Selon les dernières données, près de 40% de la fraude totale est liée à la manipulation psychologique des victimes. Cela démontre que la technologie, aussi robuste soit-elle, atteint ses limites lorsque l’utilisateur lui-même devient, sans le savoir, le complice de l’attaquant. La seule parade est une vigilance absolue et la connaissance de leurs méthodes.

En somme, l’authentification forte est une serrure de haute sécurité. Le vishing, ou fraude au faux conseiller, est une méthode pour vous convaincre de donner vous-même la clé au voleur.

Comment verrouiller votre compte bancaire en ligne si vous perdez votre smartphone dans la rue ?

La perte ou le vol de votre smartphone est aujourd’hui bien plus qu’une simple contrariété. C’est une urgence de sécurité majeure, car cet appareil est souvent la clé de votre vie numérique et financière. S’il tombe entre de mauvaises mains, et s’il n’est pas correctement protégé, un individu malintentionné pourrait potentiellement accéder à votre application bancaire, surtout s’il parvient aussi à déjouer le verrouillage de l’écran. Agir vite et dans le bon ordre est donc crucial pour contenir la menace et protéger vos actifs. Il ne faut pas céder à la panique, mais suivre une procédure méthodique et rigoureuse pour neutraliser tous les risques.

L’erreur la plus commune est de se concentrer uniquement sur le blocage de la carte bancaire. Or, la menace principale vient de l’accès à l’application mobile elle-même, qui permet de réaliser des virements, et du contrôle de votre numéro de téléphone via la carte SIM, qui peut servir à recevoir des codes de confirmation pour réinitialiser d’autres mots de passe. Il faut donc agir sur trois fronts simultanément : l’opérateur téléphonique, la banque, et l’appareil lui-même. Votre objectif est de rendre le téléphone inutilisable pour un tiers le plus rapidement possible.

Pour vous aider à réagir efficacement dans cette situation stressante, voici un plan d’action hiérarchisé. Considérez-le comme votre procédure d’urgence à suivre à la lettre.

Cette approche multi-facettes garantit que même si l’une des barrières cède, les autres restent actives pour protéger votre compte. La rapidité est votre meilleur allié dans ce scénario.

Votre plan d’action en cas de perte ou de vol de votre mobile

- Bloquer la carte SIM : Contactez immédiatement votre opérateur téléphonique (via un autre téléphone ou en ligne) et demandez le blocage de votre ligne. Cela empêche la réception de SMS de confirmation, coupant l’herbe sous le pied des fraudeurs.

- Alerter votre banque : Appelez le numéro d’urgence de votre banque (disponible 24/7) pour signaler la perte et demander le blocage de l’accès via l’application mobile. Ils pourront également surveiller toute activité suspecte.

- Effacer l’appareil à distance : Utilisez immédiatement un ordinateur pour vous connecter à votre compte Google (‘Localiser mon appareil’) ou Apple (‘Localiser’) afin de déclencher l’effacement à distance des données du téléphone.

- Révoquer l’accès depuis un ordinateur : Connectez-vous à l’espace client de votre banque depuis un ordinateur de confiance. Allez dans les paramètres de sécurité et révoquez manuellement l’accès de l’appareil mobile perdu.

- Changer vos mots de passe : Dans les 48 heures, changez méthodiquement les mots de passe de toutes vos applications sensibles (email, réseaux sociaux, etc.), en commençant par votre messagerie principale.

La préparation est la clé : ayez toujours les numéros d’opposition de votre opérateur et de votre banque à portée de main, ailleurs que sur votre téléphone.

Clé de sécurité physique ou validation biométrique : quelle méthode protège le mieux vos gros virements ?

Lorsqu’il s’agit de valider des opérations à fort enjeu, comme un virement de plusieurs milliers d’euros, le niveau de sécurité requis est maximal. Deux technologies dominent aujourd’hui : la validation biométrique (empreinte digitale, reconnaissance faciale) intégrée à nos smartphones, et la clé de sécurité physique (de type FIDO2), un petit appareil USB ou NFC que l’on doit posséder physiquement. Si la biométrie séduit par sa praticité, une analyse rigoureuse de la sécurité révèle une supériorité nette de la clé physique face aux menaces de manipulation les plus sophistiquées.

Le principal défaut de la biométrie est qu’elle est vulnérable au « réflexe de validation » que nous avons évoqué. Face à un faux conseiller persuasif, poser son doigt ou regarder son téléphone pour valider une opération « d’annulation » est un geste rapide et quasi inconscient. Vous validez sans même lire le détail de l’opération qui s’affiche. La clé physique, elle, impose une rupture dans ce processus. Elle requiert une action délibérée et consciente : prendre la clé, l’insérer dans un port USB ou l’approcher du téléphone, et appuyer sur son bouton. Ce geste supplémentaire force un temps de pause et de réflexion, souvent suffisant pour déceler l’anomalie d’une demande suspecte.

De plus, une empreinte digitale volée ou une reconnaissance faciale trompée est une compromission permanente ; vous ne pouvez pas changer votre visage. Une clé de sécurité perdue ou volée peut être simplement révoquée et remplacée, limitant le risque dans le temps. Pour arbitrer ce choix, le tableau suivant compare les deux approches sur les critères essentiels pour la sécurité des transactions importantes.

Cette analyse comparative, basée sur les recommandations des autorités en matière de sécurité des paiements, met en lumière les forces et faiblesses de chaque méthode. Comme le montrent les bonnes pratiques de lutte contre la fraude aux paiements en ligne, le choix de la technologie doit être adapté au niveau de risque de l’opération.

| Critère | Clé de sécurité physique (FIDO2) | Validation biométrique |

|---|---|---|

| Protection contre l’ingénierie sociale | Excellente – Impossible à distance | Faible – Validation machinale possible |

| Risque de compromission | Temporaire (perte/vol de la clé) | Permanent (empreinte non modifiable) |

| Facilité d’utilisation quotidienne | Contraignante | Très pratique |

| Coût | 30-70€ par clé | Intégré au smartphone |

| Recommandation pour virements > 5000€ | Fortement recommandé | À éviter seul |

La conclusion est sans appel : pour les opérations courantes, la biométrie est un bon compromis. Pour protéger des sommes significatives, l’investissement dans une clé de sécurité physique est la seule décision véritablement prudente.

L’erreur critique de se connecter au Wi-Fi public d’une gare pour vérifier son solde bancaire

Dans une gare, un aéroport ou un café, la tentation est grande d’utiliser le réseau Wi-Fi public gratuit pour consulter rapidement son solde ou effectuer une petite opération bancaire. C’est une erreur potentiellement catastrophique. Ces réseaux sont un terrain de chasse privilégié pour les cybercriminels, car ils sont par nature non sécurisés et faciles à imiter. Le risque principal est une attaque de type « Man-in-the-Middle » (l’homme du milieu), où un fraudeur s’interpose entre vous et votre banque sans que vous ne vous en rendiez compte.

Imaginez le scénario : un pirate informatique installe un point d’accès Wi-Fi avec un nom très crédible, comme « WIFI_GARE_GRATUIT_HD ». Votre téléphone s’y connecte automatiquement ou vous le sélectionnez manuellement, pensant utiliser le service officiel. À partir de cet instant, tout le trafic internet de votre appareil passe par l’ordinateur du pirate. Lorsque vous lancez votre application bancaire, le fraudeur intercepte la connexion et vous présente une fausse page de connexion, une copie parfaite de l’originale. Vous saisissez votre identifiant et votre mot de passe en toute confiance, et vous venez de les livrer directement à l’attaquant. Il peut alors se connecter plus tard à votre vrai compte.

Même si les applications modernes utilisent des connexions chiffrées (HTTPS), des techniques avancées permettent parfois de contourner ces protections sur un réseau contrôlé par un attaquant. La règle d’or est donc simple : ne jamais, sous aucun prétexte, effectuer d’opération sensible sur un réseau Wi-Fi public. Utilisez toujours la connexion de données de votre téléphone (4G/5G), qui est un canal de communication privé et sécurisé entre vous et l’antenne de votre opérateur. La petite économie de données mobiles ne vaut absolument pas le risque de voir votre compte bancaire vidé.

En matière de cybersécurité, la confiance est un luxe que l’on ne peut s’accorder avec un réseau inconnu. La prudence systématique est votre meilleure protection.

À quelle fréquence devez-vous purger les appareils de confiance associés à votre application ?

La fonction « se souvenir de cet appareil » ou « appareil de confiance » est pratique : elle vous évite de devoir vous authentifier fortement à chaque connexion. Cependant, cette commodité a un coût en termes de sécurité si elle n’est pas gérée activement. Chaque appareil enregistré est une porte d’entrée potentielle vers votre compte. Un vieil ordinateur portable oublié dans un placard, une tablette vendue sans avoir été correctement réinitialisée, ou même le téléphone que vous avez prêté à un proche peuvent devenir des failles de sécurité. Il est donc impératif de pratiquer une « hygiène des accès » régulière.

Cette hygiène consiste à vérifier périodiquement la liste des appareils autorisés à se connecter à votre espace bancaire et à révoquer l’accès de tous ceux qui ne sont plus d’actualité. La plupart des applications bancaires proposent cette fonctionnalité dans leurs paramètres de sécurité, sous des noms comme « Appareils connectés », « Gérer mes appareils » ou « Sessions actives ». Une bonne pratique consiste à effectuer cette vérification au minimum une fois par trimestre, ou immédiatement après avoir perdu, vendu ou cessé d’utiliser un appareil.

Ne sous-estimez pas ce risque. Un fraudeur qui met la main sur un de vos anciens appareils pourrait, avec un peu d’ingéniosité, trouver un moyen d’accéder à votre session enregistrée. La purge régulière de cette liste est une mesure de sécurité proactive, simple et gratuite, qui réduit considérablement votre surface d’attaque. C’est l’équivalent numérique de vérifier que vous n’avez pas laissé de doubles de vos clés chez d’anciens voisins.

Pour vous aider à mettre en place cette routine de sécurité, voici les étapes à suivre, que vous pouvez transformer en un rappel trimestriel dans votre agenda. Comme le recommandent les experts en sécurité bancaire pour les particuliers, la gestion des accès est une responsabilité continue.

- Accès aux paramètres : Ouvrez votre application bancaire et naviguez vers le menu « Sécurité » ou « Profil ».

- Consultation de la liste : Cherchez l’option « Appareils de confiance », « Appareils enregistrés » ou « Sessions actives » pour afficher tous les terminaux autorisés.

- Identification des obsolètes : Examinez attentivement la liste. Repérez les appareils que vous ne reconnaissez pas, que vous n’utilisez plus depuis des mois, ou que vous avez vendus.

- Révocation des accès : Pour chaque appareil obsolète ou suspect, utilisez l’option « Déconnecter » ou « Révoquer » pour supprimer son autorisation d’accès.

- Activation des alertes : Si l’option est disponible, activez les notifications qui vous préviennent à chaque fois qu’un nouvel appareil est ajouté à la liste.

Une bonne sécurité n’est pas un acte unique, mais une série de bonnes habitudes. Le nettoyage régulier de vos accès en est une des plus importantes.

À retenir

- La menace principale n’est plus technique mais psychologique : les fraudeurs vous manipulent pour que vous deveniez l’instrument de la fraude.

- La règle d’or absolue : ne JAMAIS valider une notification push ou donner un code reçu par SMS lorsque vous êtes en communication téléphonique, quelle que soit l’urgence invoquée.

- Pour les virements importants, une clé de sécurité physique (type FIDO2) offre une protection bien supérieure à la biométrie car elle impose un geste conscient qui casse le « réflexe de validation ».

L’erreur fatale de valider machinalement et aveuglément une notification push d’authentification pendant que vous êtes au téléphone avec un faux conseiller bancaire très convaincant

C’est le point culminant de l’arnaque, le moment où tout bascule. Vous êtes au téléphone avec un faux conseiller qui a réussi à établir sa crédibilité et à créer un sentiment de panique. Il vous annonce : « Je vais maintenant bloquer la transaction frauduleuse, vous allez recevoir une notification sur votre téléphone, il suffit de la valider pour tout annuler ». À cet instant précis, votre cerveau est en proie à une fatigue décisionnelle. Sous l’effet du stress et de la confiance que vous avez placée dans votre interlocuteur, votre vigilance s’effondre. La notification apparaît. Vous ne lisez même pas le détail, qui indique « Valider le virement de 3000€ vers IBAN XX ». Vous appuyez sur « Valider ». Le piège s’est refermé.

Ce « réflexe de validation » est un biais cognitif puissant que les fraudeurs exploitent à la perfection. Nous sommes habitués à valider des dizaines de notifications par jour sans y prêter attention. En créant une situation de crise, le fraudeur s’assure que vous passerez en mode « pilote automatique » au moment crucial. C’est la raison pour laquelle la règle la plus importante de la sécurité bancaire moderne n’est pas technique, mais comportementale : ne jamais lier une action sur votre téléphone à une instruction donnée par une personne au téléphone.

Le principe est simple : raccrochez systématiquement. Si vous avez le moindre doute, mettez fin à la conversation, attendez quelques minutes pour reprendre vos esprits, puis contactez vous-même votre banque via le numéro officiel inscrit au dos de votre carte bancaire ou sur le site web. Jamais via un numéro qui vous a été donné ou par lequel on vous a appelé. Votre banque ne vous mettra jamais la pression pour une validation immédiate par téléphone.

Comme le martèle le portail gouvernemental de la cybersécurité, cette règle est non-négociable et constitue votre rempart le plus solide. Toute demande contraire est le signal infaillible d’une tentative de fraude.

Jamais un conseiller de votre banque ne vous demandera de lui communiquer votre mot de passe, des codes de confirmation ou encore d’effectuer des actions de validation sur votre application bancaire.

– Cybermalveillance.gouv.fr, Fiche réflexe fraude au faux conseiller bancaire

Votre capacité à dire « non », à raccrocher et à vérifier par vous-même est une compétence de sécurité plus précieuse que n’importe quel logiciel.

Comment l’authentification forte (DSP2) bloque-t-elle les hackers internationaux même s’ils connaissent déjà votre mot de passe et votre numéro de carte ?

Après avoir vu les limites de l’authentification forte face à la manipulation, il est juste de souligner son immense efficacité contre les attaques techniques « classiques ». Imaginons qu’un hacker, basé à l’étranger, ait réussi à obtenir votre identifiant, votre mot de passe et même les numéros de votre carte bancaire suite à une fuite de données sur un site de e-commerce. Sans la DSP2, il aurait pu tenter d’effectuer des paiements ou des virements. Aujourd’hui, grâce à ce système, il se retrouvera face à un mur infranchissable.

Le cœur de la protection DSP2 réside dans le principe de la « liaison dynamique » (dynamic linking). Lorsqu’une opération sensible est initiée (un virement, un paiement en ligne important), l’authentification forte ne se contente pas de vous demander de valider. Elle vous envoie une notification sur votre appareil de confiance (votre smartphone) qui contient les détails précis et non modifiables de l’opération : le montant exact et le bénéficiaire (ou un identifiant de transaction). Pour que l’opération aboutisse, le code de validation généré est unique et lié spécifiquement à ces détails. Il est donc inutile pour une autre opération.

Le hacker peut donc connaître vos codes, mais il ne possède pas votre téléphone. Il est bloqué. Il ne peut pas recevoir la notification. Et même s’il parvenait, par une autre ruse, à vous faire valider la notification, vous verriez s’afficher « Voulez-vous virer 5000€ à X ? » et pourriez refuser. C’est cette double vérification – possession de l’appareil et consentement éclairé sur l’opération exacte – qui rend la DSP2 si robuste contre les attaques à distance. L’impact est tangible, avec une baisse de 30% du taux de fraude sur les paiements par internet entre 2019 et 2022 en France, en grande partie grâce à sa généralisation.

Étude de cas : La liaison dynamique en action

Un cybercriminel à l’étranger a acheté vos identifiants bancaires sur le dark web. Il se connecte à votre espace client et tente d’initier un virement de 2000€ vers son compte. La banque déclenche automatiquement une procédure d’authentification forte. Une notification est envoyée sur votre smartphone, affichant : « Confirmez-vous le virement de 2000€ vers le bénéficiaire IBAN FR76… ? ». Le hacker est bloqué : il n’a pas votre téléphone pour valider. Il ne peut pas changer le montant ou le destinataire, car le code de validation qui serait généré est dynamiquement lié à ces informations précises. L’attaque échoue.

La DSP2 est donc une forteresse très efficace, à condition que son gardien – vous – ne soit pas trompé pour en ouvrir les portes de l’intérieur.

Coffre-fort numérique bancaire ou cloud personnel : lequel choisir pour stocker vos documents sensibles ?

La sécurisation de votre patrimoine ne se limite pas à la protection de vos flux financiers ; elle concerne aussi la confidentialité de vos documents sensibles (bulletins de paie, contrats, pièces d’identité, avis d’imposition). Deux solutions principales s’offrent à vous : le coffre-fort numérique souvent proposé par votre banque, et les services de stockage cloud personnels (comme Google Drive, Dropbox, ou iCloud). Bien que les deux permettent de stocker des fichiers en ligne, leur philosophie, leur niveau de sécurité juridique et leur cas d’usage sont radicalement différents.

Le coffre-fort numérique bancaire est conçu avec une priorité absolue : la sécurité et l’intégrité à valeur légale. Les documents qui y sont déposés (par vous ou par des organismes comme votre employeur) bénéficient d’un horodatage certifié et de garanties d’intégrité. Cela signifie qu’un document stocké dans ce coffre a une valeur probatoire, il peut être présenté à l’administration ou en justice comme un original. C’est la solution idéale pour archiver des documents qui doivent conserver leur caractère officiel sur le long terme.

Le cloud personnel, quant à lui, est optimisé pour la flexibilité, le partage et la capacité de stockage. Il est parfait pour les photos, les documents de travail collaboratifs ou les fichiers volumineux. Cependant, il n’offre généralement pas les mêmes garanties de valeur probatoire. De plus, si le mot de passe de votre compte Google ou Apple est compromis, c’est l’ensemble de vos fichiers qui est exposé, bien au-delà de vos seuls documents bancaires. Le tableau ci-dessous synthétise les points clés pour vous aider à faire un choix éclairé en fonction du type de document.

| Critère | Coffre-fort bancaire | Cloud personnel |

|---|---|---|

| Valeur probatoire légale | Reconnue (horodatage certifié) | Non garantie |

| Portabilité entre établissements | Complexe | Totale |

| Risque si compte compromis | Limité aux documents bancaires | Accès à tous vos fichiers |

| Capacité de stockage | Généralement 100 Mo – 1 Go | 5 Go – 2 To selon offre |

| Recommandation pour bulletins de paie | Idéal | Déconseillé |

La bonne stratégie consiste donc à ne pas opposer ces deux solutions, mais à les utiliser de manière complémentaire : le coffre-fort pour les documents officiels et sensibles, le cloud pour tout le reste. Pour protéger efficacement votre patrimoine, la première étape est de faire le point sur vos propres habitudes de sécurité. Prenez dès aujourd’hui le temps d’appliquer ces conseils et de vérifier les paramètres de votre application bancaire.